- Veröffentlichung:

05.08.2025 - Lesezeit: 11 Minuten

NIS-2 Compliance verstehen & umsetzen – Leitfaden für 2025

Mit der NIS-2-Richtlinie hat die EU einen frischen Power-Boost für den Schutz von wichtigen und wesentlichen Organisationen sowie kritischen Infrastrukturen gestartet. Sie baut auf der alten NIS-1-Richtlinie auf, geht aber deutlich einen Schritt weiter, um den wachsenden Bedrohungen Herr zu werden – sei es durch staatlich gesteuerte Cyberangriffe oder Ransomware-Attacken von anderen Angreifern. NIS-2 ist also nicht nur eine Erweiterung, sondern ein bedeutendes Upgrade, um den aktuellen und zukünftigen Cyberrisiken wirksam zu begegnen.

In Zeiten einer angespannten und unsicheren geopolitischen Weltlage nimmt die Bedeutung von Cybersicherheit für Unternehmen und Organisationen jeglicher Art zu. Seit dem Einmarsch von russischen Truppen in die Ukraine im Jahr 2022 befinden sich die Staaten des europäischen Kontinents in einer verschärften Lage. Statistiken belegen diese Bedrohung durch Cyberangriffe. Bitkom, der Branchenverband der deutschen IT-Branche, berichtet darüber, dass 8 von 10 deutschen Unternehmen bereits Opfer wurden von Datendiebstahl, Spionage oder Sabotage. Der Zeitraum der statistischen Auswertung umfasst 12 Monate zwischen 2023 und 2024. Ursprung der Angriffe sind laut Bitkom vor allem China und Russland. (Bitkom, 2024) Unternehmen müssen ihre Schutzmechanismen auf eine neue Stufe heben, um gewappnet zu sein gegen Angriffe der organisierten Kriminalität und gegen hybride Kriegsführung seitens staatlicher Akteure. Nach der „Zeitenwende“, um die Worte des ehemaligen deutschen Kanzlers Olaf Scholz zu verwenden, ist eine Professionalisierung der Cyber- und Informationssicherheit erforderlich – die EU-Richtlinie drängt darauf, dass dies in einer hohen Bandbreite von Organisationen und Unternehmen der EU vollzogen wird. Die Einhaltung der NIS-2-Vorgaben ist deshalb mehr als eine regulatorische Pflicht – sie ist ein zentraler Baustein für die digitale Resilienz Europas.

Was ist die NIS-2 Richtlinie und warum ist NIS-2 Compliance wichtig?

Die Network and Information Security Directive 2 (NIS-2) wurde im Januar 2023 von der Europäischen Union verabschiedet, um ein einheitliches, höheres Niveau der Cybersicherheit in Europa zu etablieren. Mit ihr werden die Anforderungen an die Sicherheit von Netz- und Informationssystemen deutlich verschärft – sowohl in der Tiefe als auch in der Breite der betroffenen Unternehmen.

Bisher arbeiten die EU-Mitgliedsstaaten daran, das Gesetz in nationales Recht umzusetzen – die Frist hierfür ist bereits im Oktober 2024 verstrichen. Das Inkrafttreten des NIS-2-Umsetzungsgesetzes (NIS-2UmSuCG) war ursprünglich für März 2025 geplant, wurde allerdings aufgrund der Neuwahlen und der Regierungsbildung verschoben. Mit einer Verabschiedung des Gesetzes ist Mitte 2025 zu rechnen – nationale Gesetze liegen in einigen anderen EU-Ländern bereits vor.

Wir raten dazu, bereits jetzt zu prüfen, ob Ihr Unternehmen oder Ihre Organisation betroffen ist und falls ja, nicht auf ein nationales Gesetz zu warten. Gleichermaßen spricht das Bundesamt für Sicherheit in der Informationstechnik (BSI) die folgende Empfehlung aus: „Unternehmen sollten sich vor allem auf die NIS-2-Regulierung vorbereiten, indem sie ihre Informationssicherheit verbessern und konkrete technisch-organisatorische Maßnahmen umsetzen“. (Bundesamt für Sicherheit in der Informationstechnik)

Die NIS-2-Richtlinie legt verbindliche Mindeststandards für das Risikomanagement, die Reaktion auf Sicherheitsvorfälle sowie für organisatorische und technische Maßnahmen fest. Dazu zählen unter anderem strengere Meldepflichten, klar definierte Sicherheitsanforderungen und die Verpflichtung zur regelmäßigen Überprüfung der Wirksamkeit der Schutzmaßnahmen.

Ein zentrales Merkmal der NIS-2 ist die Ausweitung des Anwendungsbereichs. Dadurch sind deutlich mehr Unternehmen und Organisationen verpflichtet, ein angemessenes Niveau an Informationssicherheit nachzuweisen. Nach Schätzungen betrifft NIS-2 rund 30.000 Unternehmen allein in Deutschland, abhängig von der Tätigkeit, Verantwortung, Mitarbeiterzahl, Umsatz oder Zugehörigkeit zu bestimmten Sektoren.

Ziel der Richtlinie ist es, kritische wirtschaftliche und gesellschaftliche Funktionen in der EU vor den wachsenden Bedrohungen durch Cyberangriffe zu schützen. Die Einhaltung der NIS-2-Vorgaben – also NIS-2 Compliance – ist daher ein entscheidender Faktor für die Widerstandsfähigkeit von Unternehmen und die Sicherheit ganzer Volkswirtschaften.

Die wichtigsten NIS-2 Daten & aktuellen Entwicklungen im Überblick

Obwohl das nationale Umsetzungsgesetz zur NIS-2-Richtlinie in Deutschland noch aussteht, ist der Handlungsdruck in Bezug auf Cybersicherheit schon jetzt enorm hoch. Nicht zuletzt, weil die Europäische Kommission aufgrund der Verzögerungen Ende 2024 ein Vertragsverletzungsverfahren gegen Deutschland eingeleitet hat. Die neuen Verpflichtungen zur Stärkung der Cybersicherheit treten mit Inkrafttreten des zukünftigen BSI-Gesetzes in Kraft, das auf Basis der EU-Richtlinie erlassen wird – inklusive der darin festgelegten Übergangsfristen.

Trotz der politischen Verzögerungen zweifelt kaum jemand an der zeitnahen Verabschiedung des nationalen Gesetzes. Eine Umfrage von VEEAM – einem global agierenden Software-Unternehmen – verdeutlicht, dass bereits 68 % der befragten Unternehmen das nötige Budget für ihre NIS-2-Konformität eingeplant haben – ein klares Zeichen dafür, wie ernst das Thema Cybersicherheit genommen wird.

August 2016

NIS-1 tritt in Kraft

Dezember 2022

NIS-2 wird im Amtsblatt veröffentlicht

Januar 2023

NIS-2 tritt in Kraft

Oktober 2024

Die geltende Frist für Mitgliedsstaaten, um NIS-2 in nationales Recht umzuwandeln

März 2025

Ursprünglich geplanter Monat, um das Umsetzungsgesetz für NIS-2 in Deutschland zu beschließen (verschoben aufgrund der Bundestagswahlen).

Anfang 2026

Realistische Prognose für die Verabschiedung des Umsetzungs-gesetzes für NIS-2 in Deutschland

Oktober 2027

Revision von NIS-2

Diese Unternehmen sind von NIS-2 Compliance betroffen

Dazu zählen Unternehmen, die für das Funktionieren zentraler gesellschaftlicher Prozesse unerlässlich sind – etwa in den Bereichen Energie, Wasser, Gesundheit oder Transport.

- Anbieter von Telekommunikationsdiensten oder -netzen mit mehr als 50 Mitarbeitenden oder einem Jahresumsatz und einer Bilanzsumme über 10 Mio. Euro

- Qualifizierte Vertrauensdienstanbieter sowie Betreiber von TLD-Registrys oder DNS-Diensten

- Unternehmen mit über 250 Mitarbeitenden oder einem Jahresumsatz > 50 Mio. Euro und einer Jahresbilanzsumme > 43 Mio. Euro, sofern sie zugehörig sind zu einem in der NIS-2 Richtlinie aufgeführten Sektor

- Unternehmen mit über 50 Mitarbeitenden oder einem Jahresumsatz > 10 Mio. Euro und einer Jahresbilanzsumme > 10 Mio. Euro, sofern sie zugehörig sind zu einem in der NIS-2 Richtlinie aufgeführten Sektor

- Nicht-qualifizierte Vertrauensdienstanbieter

Hinweis: Vertrauensdienstanbieter (engl. Trust Service Provider) bieten digitale Dienste an, wie beispielsweise die Erstellung, Validierung oder Aufbewahrung elektronischer Signaturen, Siegel oder Zeitstempel. Sie sorgen für rechtliche Verbindlichkeit und Integrität digitaler Prozesse und stehen daher besonders im Fokus der NIS-2-Richtlinie.

NIS-2 Anforderungen im Überblick

Technische Anforderungen:

- Zugang zu IT-Systemen sicher gestalten

- Kontrolle über Sicherheitsmechanismen etablieren

- Daten verschlüsseln und schützen

- Überblick über alle IT-Ressourcen behalten

- Risiken bei der Cloud-Nutzung adressieren

Organisatorische Anforderungen:

- Risikobewertungen und Sicherheitsrichtlinien einführen

- Notfall- und Reaktionspläne definieren

- Sicherheit entlang der Lieferkette sicherstellen

- Bewusstsein und Kompetenz der Mitarbeitenden stärken

- Regelmäßige Überprüfung und Verbesserung der Sicherheitsmaßnahmen

NIS-2 Compliance umsetzen – Unser Leitfaden

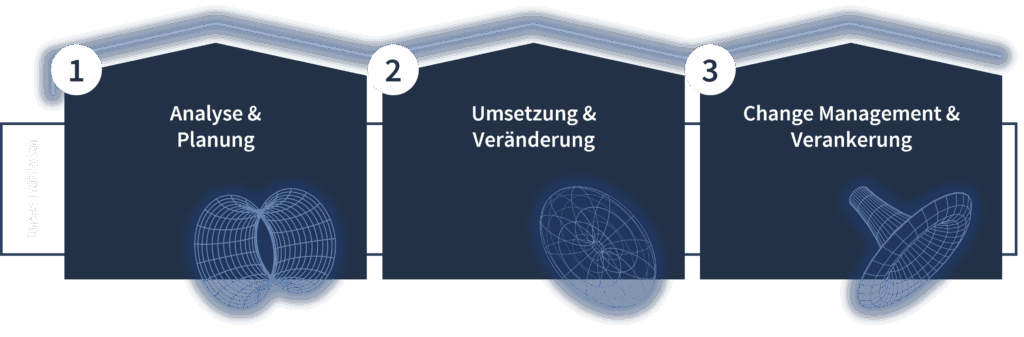

Informationssicherheit ist kein isoliertes IT-Projekt, sondern betrifft das gesamte Unternehmen. Die Umsetzung der NIS-2-Anforderungen ist deshalb auch eine Chance, Strukturen nachhaltig zu verbessern – hin zu mehr Resilienz, Effizienz und Zukunftssicherheit. Natürlich ist und sind jedes Projekt und die Anforderungen eines jeden Unternehmens individuell – als grobe Orientierung dient jedoch unser Leitfaden, der die Umstellung der Sicherheitsarchitektur mit organisatorischer Veränderung verbindet.

Wir starten mit einer Status Quo Analyse. Dabei soll ein detailliertes Assessment helfen, Lücken und Ansatzpunkte aufzudecken. Auch Stärken und Schwächen der aktuellen Sicherheitsarchitektur werden bewertet, um die Compliance-Maßnahmen zu priorisieren und eine Absprungbasis zu etablieren.

Step by step:

- Readiness Assessment & Gap-Analyse

- Bewertung bestehender Kontrollmechanismen und Prozesse

- Identifikation von Schwachstellen und Handlungsfeldern – falls gewünscht ergänzend durch die Durchführung von Penetrationstests. Diese Tests simulieren verschiedene Arten von Cyberangriffen auf Ihr Unternehmen, um dadurch Lücken in Ihren Verteidigungslinien aufzudecken. Anhand dieser Erkenntnisse können zielgerichtet Maßnahmen ergriffen werden, damit potenzielle Angriffsflächen frühzeitig aufgedeckt werden, bevor sie in echten Szenarien durch Angreifer ausgenutzt werden.

- Priorisierung & Ressourcenplanung basierend auf der ermittelten Ausprägung und Reife des ISMS (Informationssicherheitsmanagementsystems)

Zuvor wurden bereits die technischen und organisatorischen Anforderungen der NIS-2-Richtlinie aufgeführt. Die konkreten Leistungen und Durchführungen innerhalb eines NIS-2 Projekts sind nicht vorab zu benennen, denn der Maßnahmenkatalog leitet sich ab von der Analyse der IST-Situation und der Aufdeckung der vorhandenen Stärken und Schwächen Ihres Unternehmens. Wir wählen diese Projektmethodik, da eine Erhöhung von Informationssicherheit in der Breite eines Unternehmens und die Schaffung von Ausfallsicherheit von einem Großteil der Anwendungen erstens nicht erforderlich und zweitens Ihrem Unternehmen ein enges Korsett auferlegen würde. Darüber hinaus entscheiden wir uns bewusst für maßgeschneiderte und zugeschnittene Maßnahmen, nicht zuletzt weil sie erstens, die Akzeptanz bei Ihren Mitarbeiter:innen erhöhen und zweitens, langlebig sind weil sie auch im Nachhinein aufrechterhalten werden können.

Ein häufig unterschätzter Teil des Compliance-Prozesses ist das Change Management: Hier bedarf es einer klaren Kommunikation und Schulung der Mitarbeiter:innen, um eine Basis für die nachhaltige Verankerung zu schaffen. Inzwischen ist in den Köpfen der meisten Mitarbeitenden die Botschaft angekommen, dass Daten von zentraler Bedeutung für den Unternehmenserfolg sind. Weitergehend gilt es, zu vermitteln, dass eine Professionalisierung von Informationssicherheit, sei es durch Zwei-Faktor Authentifizierung oder gezielte Mitarbeiterschulungen, unerlässlich ist, um beispielsweise die Vertraulichkeit der Unternehmensdaten zu sichern und kritische Geschäftsanwendungen im Ernstfall schnell wieder herzustellen.

- Professioneller Kommunikationsplan entlang des Umsetzungsprojekts

- Schulung der Mitarbeitenden

- Beteiligung aller Unternehmensbereiche, um Akzeptanz zu schaffen

- Monitoring, regelmäßige Audits und KPI-basiertes Tracking

- Integration in Enterprise Architecture & Governance

Eine nachhaltige Verankerung gelingt, wenn die neu entwickelten und veränderten Prozesse, sowie neue Monitoring-Mechanismen in die Unternehmensarchitektur integriert werden.

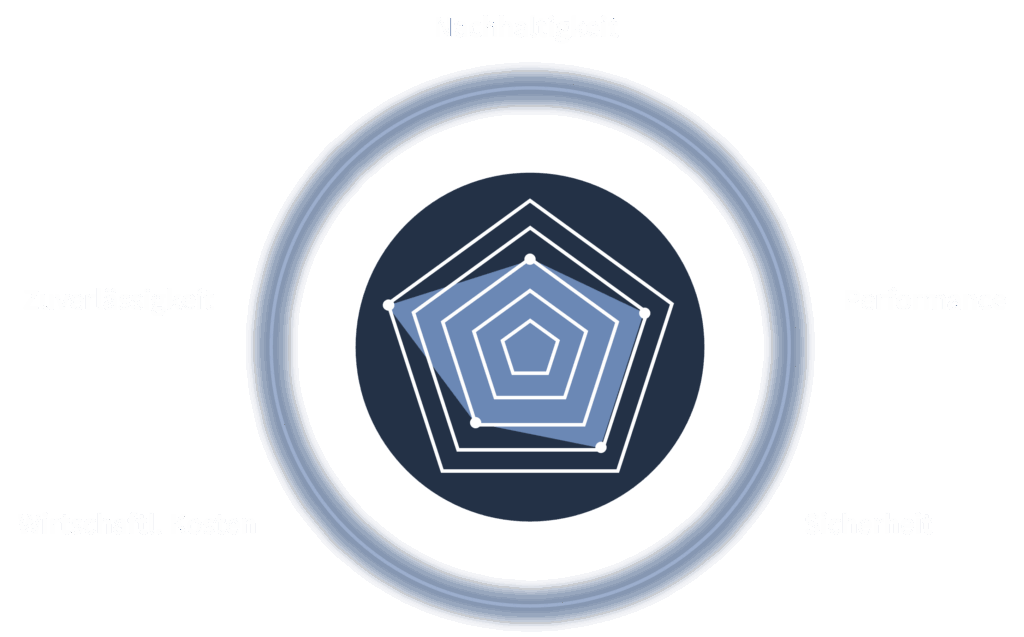

Resilienz als Ziel – NIS-2 als Chance

Die Erfüllung der NIS-2-Anforderungen ist mehr als ein regulatorischer Haken auf einer Checkliste. Sie bietet Unternehmen die Gelegenheit, ihre bestehenden Sicherheits-architekturen ganzheitlich zu analysieren und gezielt weiterzuentwickeln – nicht als Selbstzweck, sondern als strategischer Hebel für langfristige Wettbewerbsfähigkeit. Informationssicherheit ist kein autarkes System, sondern Teil eines übergreifenden Architekturkonzepts, das im Gleichgewicht mit anderen Anforderungen stehen muss.

Wird das NIS-2-Projekt in diesem Kontext verstanden, dann leistet NIS-2-Compliance mehr als nur Gesetzestreue:

- Sie eröffnet Potenziale für ein besseres Enterprise Architecture Management,

- und stärkt durch eine verbesserte Sicht auf die Bausteine des Unternehmens (Anwendungen, Daten, etc.) die Kraft des Unternehmens für permanenten Wandel und Innovation (auch bezeichnet als „Transformation Readiness“)

Ein starker Fokus auf die Erhöhung der Informationssicherheit ist eine Entscheidung über die Architektur Ihrer Organisation. Damit hat Ihr NIS-2 Projekt, ob beabsichtigt oder unbeabsichtigt, Auswirkungen auf Performanz, Zuverlässigkeit, wirtschaftliche Kosten und Nachhaltigkeit. Die Maßnahmen sollte demnach ausgewogen und balanciert

Unternehmen, die großen Wert auf Cybersicherheit legen, gewinnen das Vertrauen ihrer Kunden und Geschäftspartner und verschaffen sich dadurch einen Wettbewerbsvorteil.

Cyberangriffe können erhebliche finanzielle Schäden verursachen. Ein leistungsfähiges ISMS hilft dabei, Risiken zu minimieren und Sicherheitsvorfälle gezielt zu verhindern.

Unternehmen mit einer bewährten Cybersicherheitsstrategie erfüllen nicht nur wichtige regulatorische Anforderungen, sondern wirken auch vertrauenswürdig auf Investoren und Banken.

Häufige Herausforderungen bei der NIS-2 Compliance

01

- Unsicherheit, ob das eigene Unternehmen betroffen ist

- Fehlende Klarheit über den Einstieg und die konkreten Anforderungen

02

- Cyber-Compliance wird intern häufig nachrangig behandelt

- Andere strategische Themen wie Fachkräftemangel oder Digitalisierung verdrängen NIS-2 auf der Prioritätenliste

03

- Begrenzte IT-Budgets erschweren Investitionen in Sicherheit

- Qualifiziertes Personal im Bereich IT-Security und Compliance fehlt

04

- Hohe Anforderungen an Risikomanagement, Verschlüsselung, Backup & Incident Response

- Schwierigkeiten bei der Anpassung veralteter IT-Strukturen (Legacy-Systeme)

05

- NIS-2 verlangt umfassende Nachweise über Maßnahmen, Prozesse und Meldeketten

06

- Unternehmen müssen auch die Sicherheit ihrer Dienstleister und Partner bewerten

07

- Mitarbeitende müssen für IT-Sicherheit sensibilisiert und regelmäßig geschult werden

08

- Nationale Umsetzung (z. B. in Deutschland durch das NIS-2UmsuCG) ist noch im Fluss

- Unklarheiten bei Kontrolle, Durchsetzung und Sanktionen

Wir sind Ihr Partner für NIS-2

Jetzt unverbindlich ein Erstgespräch vereinbaren

- Erfahrung: 20 Jahre Expertise in IT-Sicherheit, KRITIS, Datenschutz & Compliance

- Individuelle Lösungen: Branchenspezifische Strategien durch KRITIS-Erfahrung

- Flexibilität: Angepasst an Ihre Anforderungen und Marktveränderungen

- End-to-End-Service: Von Analyse bis nachhaltige Verankerung – skalierbar für alle Unternehmensgrößen

TISAX und ISO-Zertifizierung nur für den Standort in München